Is geen wachtwoord veiliger dan een complex wachtwoord?

Gepubliceerd op 07/06/2021 in Bits & Bytes

Wachtwoorden: we hebben er allemaal te veel en we vergeten ze regelmatig. Daarom gebruiken we vaak hetzelfde wachtwoord, wat uitermate onveilig is. Wachtwoordmanagers kunnen helpen maar authenticatie zonder wachtwoord is een beter alternatief.

Wachtwoordloze authenticatie bestaat al geruime tijd. Toch roept het concept nog steeds veel verwarring op. Stephan Van Dyck, Cyber Security Consultant bij Proximus, onderzoekt de aard en geschiedenis van wachtwoorden en beantwoordt de meest prangende vragen rond wachtwoordloze authenticatie.

Geschiedenis van het wachtwoord

Het concept van wachtwoorden bestaat al veel langer dan de computer. Wachtwoorden worden al duizenden jaren gebruikt als een vorm van authenticatie. Zo gebruikte het Romeinse leger al wachtwoorden om vijanden van bondgenoten te onderscheiden.

In de computerwetenschappen werden wachtwoorden in de jaren zestig geïntroduceerd door MIT-onderzoeker Fernando Corbato. Moderne wachtwoorden hebben nog steeds hetzelfde doel als eeuwen geleden: de vertrouwelijkheid verzekeren. Ondanks hun tekortkomingen groeiden wachtwoorden uit tot de standaardmethode om computers te beveiligen, omwille van hun eenvoud.

Wil u meer weten over de werking van wachtwoordloze authenticatie en/of risicoafhankelijke conditionele toegang? Praat met een van onze experts.

De tekortkomingen van wachtwoorden

Wachtwoorden hebben diverse zwakheden, die al decennialang onveranderd bleven. We nemen er enkele onder de loep:

- Wachtwoord raden

- Zwakke hash-algoritmen

- Logische wachtwoorden

- Standaardwachtwoorden

- Hergebruik van wachtwoorden

- Gegevenslekken

- ‘Brute force’-aanvallen

- enz.

Er bestaan verschillende manieren waarop een hacker wachtwoorden kan misbruiken. Een van de meest voorkomende problemen is het feit dat mensen eenvoudig te onthouden wachtwoorden gebruiken, zoals de naam van hun huisdier, partner, favoriet sportteam, het woord ‘wachtwoord’, enz.

Om deze problemen aan te pakken, hebben ondernemingen getracht om complexere wachtwoorden te eisen, door het gebruik van hoofdletters, speciale karakters, cijfers en een minimumaantal karakters op te leggen en door het hergebruik van oude wachtwoorden te voorkomen.

Ondanks alle goede bedoelingen is het probleem daarmee echter niet van de baan, want mensen gebruiken nog steeds logica om hun wachtwoorden te onthouden. Een van de slechtste gewoonten? Hetzelfde wachtwoord gebruiken voor diverse toepassingen.

Een voorbeeld

U gebruikt het woord ‘geheim’ als wachtwoord, maar om aan het nieuwe beveiligingsbeleid te voldoen, moet u uw favoriete wachtwoord aanpassen. De meeste mensen doen dan het volgende:

- Om aan de hoofdlettervereiste te voldoen, zullen negen mensen op tien de eerste letter van hun wachtwoord vervangen door een hoofdletter. In ons voorbeeld krijgen we dan ‘Geheim’.

- Als ze een cijfer en een speciaal karakter moeten toevoegen, gebeurt dat meestal achteraan, bijvoorbeeld ‘Geheim1!’.

- Houdt het wachtwoordbeleid ook rekening met de geschiedenis van het wachtwoord, dan kan het wachtwoord zelfs sequentieel worden: ‘Geheim1!’, ‘Geheim2!’, enz.

De kans is groot dat u zich hierin herkent, want de meeste mensen gebruiken deze techniek. Hackers zijn zich daar natuurlijk ook van bewust en wachtwoorden raden wordt dan ook een koud kunstje.

Wanneer mensen hetzelfde, eenvoudig te onthouden wachtwoord gebruiken voor verschillende accounts, kunnen hackers het wachtwoord raden en in geen tijd verscheidene accounts kraken.

Multifactorauthenticatie als redmiddel

Multifactorauthenticatie (MFA) helpt om heel wat kwetsbaarheden van het wachtwoord te elimineren. MFA combineert namelijk iets dat u kent (een wachtwoord) met iets dat u hebt (een authenticatieapp, een token, een certificaat) of iets dat u bent, doorgaans een vorm van biometrische identificatie (vingerafdruk, irisscan, gezichtsherkenning).

Maar hoewel het een antwoord biedt op de meeste kwetsbaarheden, gebruikt MFA nog steeds een wachtwoord. We blijven dus vasthangen aan de voornaamste vorm van authenticatie – en zoals eerder al gezegd een van de grootste bronnen van frustratie in ons leven. Wachtwoorden zijn doorgaans niet gebruiksvriendelijk of veilig en zijn nog steeds de voornaamste reden waarom mensen de IT-helpdesk bellen.

Is er geen betere manier?

Jazeker. De sleutel tot een maximale beveiliging is een wachtwoordloze authenticatie in combinatie met risicoafhankelijke conditionele toegang.

Eerder dan een wachtwoord te gebruiken als de eerste stap in de authenticatieketen, beginnen we doorgaans met ‘iets dat u hebt’, zoals een certificaat, token of een smartphone met authenticatieapp. Hieronder vindt u een demo van hoe dat werkt. Bij deze methode kan een hacker geen ‘brute force’-aanvallen gebruiken om wachtwoorden te raden, waardoor aanvallen worden voorkomen.

Combineer dit met ‘iets dat u bent’ (d.w.z. biometrische identificatie), zoals vingerafdruk- of gezichtsherkenning, en u krijgt een veel sterkere multifactorauthenticatie. Om de authenticatie nog beter te beveiligen door middel van extra context, kunt u risicoafhankelijke, conditionele toegang toevoegen.

Het concept van conditionele toegang is dat er context wordt toegevoegd aan het authenticatieverzoek. Details over de gezondheid van het toestel, het gedrag van de gebruiker, de locatie, de bron van het IP-adres, het besturingssysteem en de browser geven veel inzicht in de legitimiteit van een authenticatieproces.

Een voorbeeld

- Megan werkt op de financiële dienst van onderneming ABC en wil toegang tot de SharePoint van de financiële dienst. Normaal gebruikt Megan een bedrijfslaptop met Windows 10 en Microsoft Edge, die verbonden is met het bedrijfsnetwerk. Ze begint haar werkdag doorgaans tussen 8:00 en 10:00 uur en heeft gedaan met werken tussen 16:30 en 18:00 uur.

- Op een dag ontvangt de SharePoint van onderneming ABC een authenticatieverzoek van iemand die Megan claimt te zijn. Het verzoek komt van een Linux-machine met Tor als browser in het midden van de nacht op een zondag. Het is onmiddellijk duidelijk dat dit vreemd gedrag is voor Megan. Reden genoeg om dit authenticatieverzoek nader te onderzoeken.

Zoals u ziet, helpt deze context de IT-teams om een gerichter toegangsbeleid uit te werken en de toegang te geven of te weigeren op basis van een risicoanalyse.

Wachtwoordloze authenticatie in combinatie met een risicoafhankelijke conditionele toegang verhoogt dus niet alleen de beveiliging door zwakheden te elimineren, maar verbetert ook de gebruikerservaring door alle frustraties van wachtwoorden weg te nemen.

Demo wachtwoordloze authenticatie

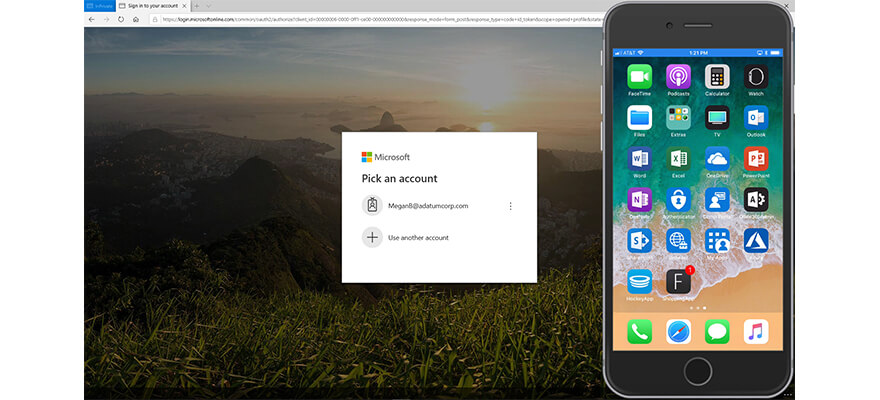

Megan probeert toegang te krijgen tot haar professionele Office 365-omgeving vanaf een persoonlijke computer (niet beheerd door de onderneming). U ziet ook Megans smartphone waarop de Microsoft Authenticator-app van Adatum Corp is geïnstalleerd.

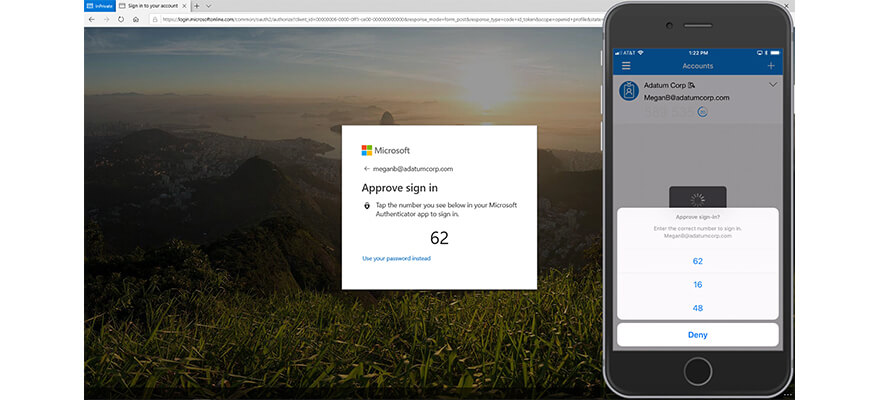

Wanneer Megan haar e-mailadres invoert, ontvangt ze een authenticatiechallenge op haar smartphone. Ze dient het ontvangen nummer in te voeren op haar pc. Deze challenge controleert of het wel degelijk Megan is die zich probeert aan te melden.

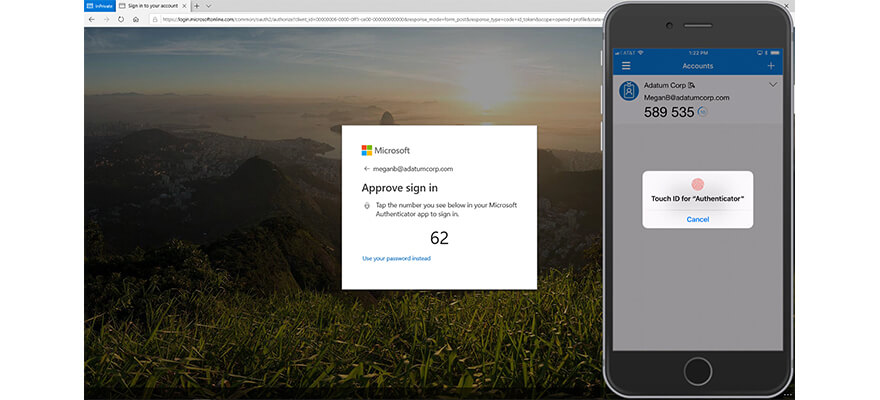

In de tweede stap van het authenticatieproces moet Megan bewijzen dat het wel degelijk zij is die zich probeert aan te melden, en niet iemand die haar smartphone heeft gestolen of gevonden. Megan gebruikt haar vingerafdruk (biometrie) om het verzoek te valideren.

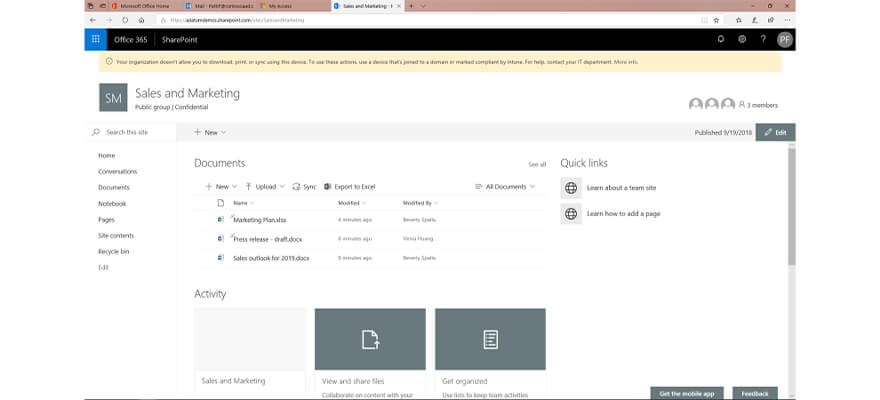

Megan heeft alle controles doorlopen (haar identiteit is bevestigd) dus krijgt ze zonder wachtwoord toegang tot de bedrijfssystemen.

In deze demo werd het verificatieproces uitgevoerd op basis van ‘iets dat ze heeft’ (de smartphone met authenticatieapp) en ‘iets dat ze is’ (biometrische herkenning van haar vingerafdruk).

Stephan Van Dyck is Cyber Security Consultant bij Proximus met een sterke focus op Workplace Security zoals Endpoint Security, Endpoint Management, Identity Management en Microsoft 365. Hij is CISSP gecertificeerd. Stephan voert security assessment uit bij klanten en helpt hen met het verbeteren en implementeren van hun security strategie.

Experts

Onze experten houden u op de hoogte van de laatste nieuwtjes en trends voor ICT professionals.